Un système peut fonctionner normalement tout en hébergeant un logiciel malveillant actif, indétecté par la plupart des antivirus standards. Certaines variantes échappent même aux mises à jour de sécurité les plus récentes grâce à des techniques de dissimulation avancées.

Le taux de détection ne dépasse jamais 100 %, même avec des solutions considérées comme fiables. Face à ces limites, la combinaison de plusieurs méthodes et outils adaptés reste la seule approche pour retrouver et éliminer efficacement les menaces.

Comprendre les logiciels malveillants : menaces et modes d’infection sur ordinateur portable

L’univers des logiciels malveillants déborde de créativité toxique. Derrière ce terme, on retrouve tout un arsenal de programmes conçus pour s’infiltrer, détourner et exploiter les systèmes informatiques sous toutes leurs formes. Le but ? Dérober des informations confidentielles, paralyser une activité, surveiller à distance ou exiger une rançon. Les cybercriminels ne font pas de distinction : particuliers, entreprises, tous sont des cibles potentielles dès lors qu’une faille s’ouvre dans la cuirasse numérique d’un ordinateur portable.

Voici les principaux profils de logiciels malveillants qui sévissent aujourd’hui :

- Virus : s’accroche à des fichiers pour se multiplier.

- Ransomware : prend en otage vos documents et exige un paiement sous menace de destruction ou de publication.

- Ver : se répand de machine en machine par le réseau, sans intervention humaine.

- Cheval de Troie : se fait passer pour un logiciel inoffensif afin d’ouvrir une brèche dans le système.

- Spyware : espionne à votre insu, collectant vos données sensibles.

- Adware : bombarde l’écran de publicités intempestives.

- Malware sans fichier : s’appuie sur des processus légitimes pour opérer discrètement, échappant souvent aux scans classiques.

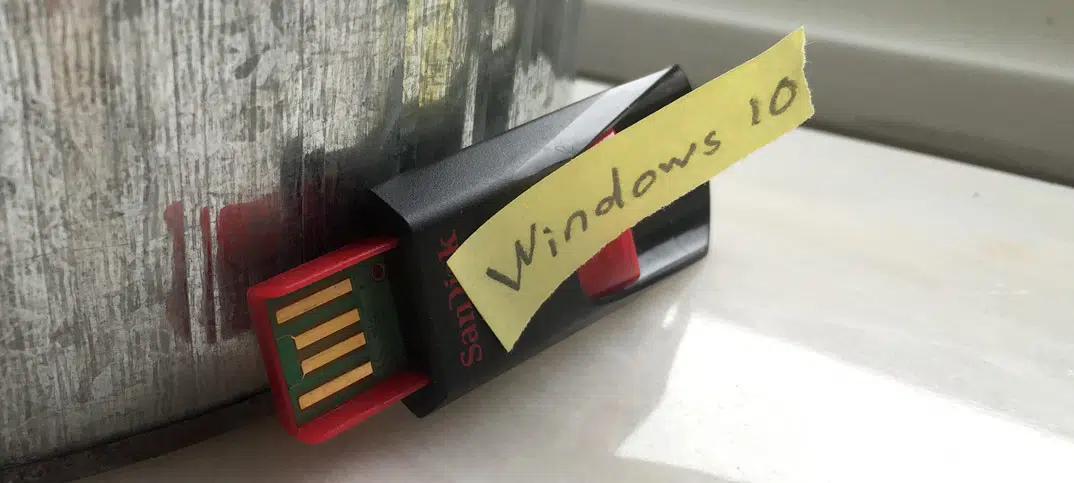

Les techniques d’infection ne cessent d’évoluer. Un clic trop rapide sur une pièce jointe, un téléchargement hâtif, une faille de sécurité ignorée ou même une clé USB infectée suffisent à déclencher la catastrophe. Les campagnes de phishing se raffinent, les failles non corrigées restent des portes ouvertes, et chaque périphérique externe peut devenir le cheval de Troie d’une attaque massive. Les logiciels malveillants menacent la disponibilité, la confidentialité et l’intégrité des données, sapant en profondeur la confiance numérique sur l’ordinateur portable.

Quels signes doivent alerter ? Symptômes courants d’une infection par malware

Un ordinateur portable qui ralentit sans raison, qui gémit à chaque démarrage ou qui s’essouffle à l’ouverture de la moindre application : voilà le premier indice qu’un logiciel malveillant s’est invité. Des fenêtres pop-up surgissent de nulle part, parfois même sans navigateur lancé. Des publicités ou des messages d’alerte, dont l’origine semble douteuse, saturent l’écran.

Parfois, les indices se font plus subtils : paramètres qui changent sans permission, page d’accueil remplacée, apparition de nouveaux fichiers ou d’applications inconnues dans les dossiers. Côté réseau, une activité inhabituelle, transferts de données mystérieux, connexion persistante, doit alerter sur la possible présence d’un spyware ou d’un ransomware actif.

Voici les principales manifestations qui doivent vous mettre en alerte :

- Performance en berne : ralentissements, plantages à répétition

- Messages d’erreur inhabituels ou fichiers inaccessibles

- Affichage intempestif de publicités ou d’alertes suspectes

- Apparition de fichiers ou dossiers inconnus

- Changements imprévus dans les paramètres système

- Augmentation soudaine du trafic réseau

La prudence s’impose à la moindre anomalie. Un poste contaminé par un virus ou un cheval de Troie peut, sans prévenir, devenir le point de départ d’une attaque de plus grande ampleur, compromettant la confidentialité de vos données sensibles.

Outils et méthodes fiables pour détecter et supprimer efficacement les logiciels malveillants

Identifier un logiciel malveillant ne laisse que peu de place à l’improvisation. Les solutions existantes rivalisent d’ingéniosité pour débusquer virus, ransomware et cheval de Troie, mais aucune n’offre de garantie absolue. Microsoft Defender, intégré à Windows, pose une première barrière. Mais pour aller plus loin, les professionnels misent sur des applications comme Bitdefender, Malwarebytes ou SentinelOne, qui croisent plusieurs techniques : analyse de signatures, heuristique, surveillance comportementale, ou même analyse dynamique en sandbox.

L’analyse par signature, rapide, compare les fichiers à une immense bibliothèque d’empreintes numériques. Son talon d’Achille ? Les menaces inédites, qui laissent les radars aveugles. L’analyse heuristique, elle, s’intéresse au comportement et à la structure des fichiers suspects : elle décèle les anomalies, même sans signature connue. Les logiciels les plus avancés, comme CrowdStrike ou Sophos, intègrent le machine learning pour repérer des tactiques encore jamais vues.

Face à la moindre suspicion, il est judicieux de lancer une analyse complète du système. Une précaution utile : couper la connexion Internet pour éviter toute propagation. Si le verdict tombe, certains outils permettent un démarrage en environnement isolé, pour reprendre la main sur l’ordinateur portable. Quand la situation dégénère, restaurer le système à une date antérieure ou réinstaller entièrement l’OS devient parfois la solution de dernier recours.

Pour rester efficace dans la lutte contre les malwares, voici des pratiques à adopter :

- Maintenez à jour vos antivirus et solutions anti-malware, sans exception.

- Optez pour des outils intégrant l’analyse comportementale, capables de détecter des menaces inconnues.

- Préférez les applications qui s’appuient sur des bases de données cloud, pour une détection en temps réel.

Adopter les bons réflexes : conseils pratiques pour prévenir les futures infections

Sur un ordinateur portable, la meilleure parade reste la prévention. Les cybercriminels redoublent d’efforts, exploitant la moindre faille avec ruse. L’utilisateur, première ligne de défense, doit adapter ses habitudes. Dès qu’une alerte de mise à jour logicielle apparaît, il faut l’appliquer sans traîner : chaque retard laisse la porte ouverte à une attaque. Activez Windows Update, vérifiez les patchs de sécurité, chassez la procrastination numérique.

Pour protéger ses accès, rien de tel qu’un gestionnaire de mots de passe. Il génère et conserve des identifiants impossibles à deviner. L’authentification multi-facteurs ajoute une couche de sécurité : face à la sophistication croissante des intrusions, un simple mot de passe ne suffit plus.

La gestion rigoureuse des droits d’accès limite la casse en cas d’intrusion. Accordez uniquement ce qui est nécessaire, réservez les droits administrateurs aux opérations exceptionnelles. Les sauvegardes régulières constituent votre filet de sécurité ultime : en cas d’attaque par ransomware ou de destruction massive, vous restaurez vos documents et repartez sans céder à la panique. Pensez à conserver une copie hors ligne, loin de toute contamination possible.

Voici quelques réflexes à adopter pour réduire les risques :

- Sensibilisez les utilisateurs : apprendre à repérer un email frauduleux, éviter les pièces jointes suspectes, signaler tout comportement étrange du système.

- Équipez-vous d’un antivirus reconnu, mais ne misez pas tout sur une seule solution. Multipliez les défenses : pare-feu, anti-malware, gestion automatique des mises à jour.

Face à la sophistication grandissante des attaques, seule la combinaison d’outils adaptés et d’une vigilance collective permet de garder un temps d’avance sur les menaces qui rôdent autour des ordinateurs portables.