Un ordinateur qui tombe en panne, c’est embêtant. Des milliers qui se figent à l’échelle mondiale, c’est une autre histoire, celle des cyberattaques qui secouent la planète sans prévenir, ni faire de distinction. Les grandes entreprises en paient souvent le prix fort, mais la menace ne s’arrête pas à leur porte. Les assauts numériques prolifèrent, et nul ne peut espérer qu’ils s’évanouiront d’un claquement de doigts. Chercher à s’en prémunir n’est plus une question de confort, mais de survie numérique. Plusieurs stratégies existent pour tenir la barre. Passons-les en revue, avec un regard concret sur le terrain.

Des cas de cyberattaques marquantes

Les cyberattaques n’épargnent personne et certaines laissent des traces indélébiles. Parmi les épisodes les plus frappants, deux noms résonnent encore : WannaCry et NotPetya.

En 2017, WannaCry a fait vaciller le monde entier. Ce ransomware a frappé plus de 300 000 ordinateurs, tous équipés de Windows. Derrière ce raz-de-marée, une faille restée béante dans le système d’exploitation. Quatre jours durant, hôpitaux, entreprises, institutions publiques se sont retrouvés paralysés, otages d’un logiciel qui réclamait une rançon pour libérer les fichiers bloqués.

NotPetya, autre ransomware tristement célèbre, a touché moins d’ordinateurs mais n’a pas épargné les entreprises, loin de là. Les conséquences ont été vertigineuses : près de 8 milliards d’euros de pertes cumulées. Ces attaques démontrent la réalité brute du risque cyber, bien loin des scénarios de science-fiction.

Les astuces pour vous protéger des cyberattaques

Se défendre contre les cyberattaques exige de multiplier les précautions. Voici les réflexes à adopter pour réduire l’impact de ces menaces.

Commencez par installer des antivirus et des pare-feu sur l’ensemble de vos équipements connectés. Ce sont les premières lignes de défense qui interceptent bon nombre de tentatives d’intrusion. S’entourer d’un expert en sécurité informatique peut s’avérer judicieux pour déployer ces outils de façon adaptée à vos besoins.

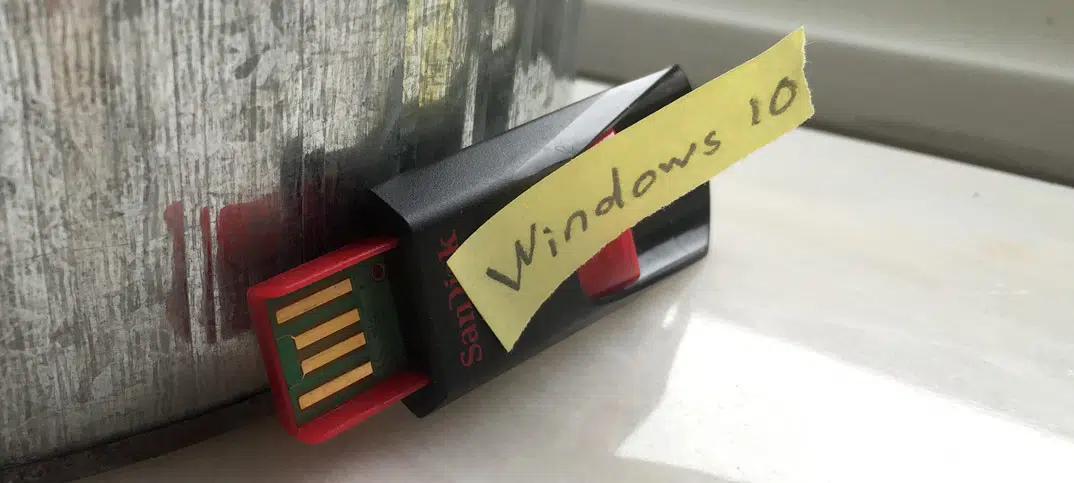

La mise à jour régulière de vos systèmes joue un rôle décisif. Chaque correctif appliqué comble une brèche potentielle que des hackers pourraient exploiter. Bien souvent, les cybercriminels tirent parti de vulnérabilités connues mais non corrigées. Ne leur facilitez pas la tâche.

La sauvegarde des données doit devenir un réflexe. En cas d’attaque, pouvoir restaurer ses fichiers limite les dégâts. Pensez à diversifier vos supports de sauvegarde, en combinant par exemple des solutions locales et du stockage en ligne sécurisé. Enfin, veillez à restreindre l’accès aux appareils sensibles : un poste laissé sans surveillance ou accessible à tout le monde, c’est une porte ouverte aux intrusions.

Les différents types de cyberattaques

Les cybercriminels ne manquent pas d’imagination. Les types d’attaques se multiplient, chacun avec ses propres méthodes.

Attaques Dos et DDoS

Les attaques Dos (Déni de Service) et DDoS (Déni de Service Distribué) visent à rendre un service totalement indisponible. Pour y arriver, les assaillants saturent la bande passante ou monopolisent les ressources du système ciblé, jusqu’à provoquer sa mise hors ligne. Les conséquences ? Un site web inaccessible, des services clients paralysés, et parfois d’importantes pertes financières.

Les malwares

Autre menace insidieuse : le malware. Ce programme malveillant s’infiltre discrètement dans votre ordinateur, souvent lors d’une visite sur un site non sécurisé ou via un fichier téléchargé à la hâte. Il en existe plusieurs formes, chacune avec ses propres dangers. Pour mieux s’y retrouver, voici les principales catégories :

- Les ransomwares : ces logiciels bloquent l’accès à vos données et exigent une rançon pour les restituer. Un chantage qui peut coûter cher, tant en argent qu’en temps perdu.

- Le cheval de Troie : il se fait passer pour un logiciel inoffensif, mais son objectif est de voler, effacer ou altérer des informations confidentielles.

D’autres exemples incluent les spywares qui espionnent vos activités, les vers qui se propagent de machine en machine, ou encore les virus goutte-à-goutte, difficiles à détecter avant qu’ils n’aient causé des ravages.

Le phishing

Le phishing, ou hameçonnage, cible directement les internautes à travers des mails ou des liens frauduleux. Le but ? Soutirer des informations personnelles, accéder à des comptes bancaires, détourner des identifiants confidentiels. Derrière une apparence officielle, faux site, logo imité, message alarmant, se cache un piège redoutable.

Adopter de nouvelles habitudes permet de limiter ces risques : sauvegarder régulièrement ses données, veiller à maintenir ses systèmes à jour, et ne jamais négliger l’installation d’un antivirus et d’un pare-feu. La vigilance doit devenir une seconde nature.

Le danger s’infiltre souvent là où on ne l’attend pas. Face à des adversaires invisibles, la meilleure arme reste l’anticipation constante, et quelques gestes simples qui, répétés chaque jour, peuvent faire toute la différence.